这篇文章基于 InfoQ 的报道 与相关公开讨论扩写。文中关于漏洞发现过程与影响范围的表述,以公开来源已披露内容为准;对于行业影响和职业变化部分,则是我的分析判断。

如果你最近还把 Claude Code 理解成“一个更强的 AI 写代码工具”,那你可能已经落后于它的真实进化速度了。

4 月 15 日,InfoQ 报道了一件足够当作分水岭的事:Anthropic 研究员 Nicholas Carlini 使用 Claude Code,在 Linux 内核的 NFS 驱动里发现了一个隐藏了 23 年、而且可以远程利用的 heap buffer overflow。

很多人看到这条新闻,第一反应大概会是:

AI 又找到一个漏洞。

但如果你只读到这里,就会错过真正重要的部分。

这件事最让我在意的地方,不是 Claude Code 又多强了一点,而是它第一次用一个足够硬的现实案例,把自己推进了安全研究这个高门槛领域。

这和“它会不会写代码”已经不是一个层级的问题了。

过去我们讨论 Claude Code、Cursor、Codex,讨论的是谁更像最强 copilot,谁更懂项目,谁更能接住完整开发工作流。

而现在,一个更大的问题突然摆在面前:

- 如果 AI 已经能发现内核级别的真实漏洞

- 如果它能在复杂系统里找到人类长期忽略的风险点

- 如果它开始参与原本属于资深研究员的工作

那它到底还是“编程助手”,还是某种正在成形的初代安全研究员?

这不是措辞游戏,而是职业边界正在被重写的信号。

因为一旦 AI 编程工具开始稳定参与这类高价值任务,被改变的就不只是开发效率,还会包括:

- 安全研究怎么做

- 代码审计怎么做

- 企业如何分配高风险工作的责任

- 开发者未来到底该把精力花在“写得更快”,还是“看得更深”

换句话说,Claude Code 找出这个 23 年漏洞,真正刺穿的不是 Linux 内核。

它刺穿的是很多人对 AI 编程工具的旧认知:

AI 的终点,可能从来都不只是帮你写代码,而是开始帮你发现那些最贵、最危险、最容易被忽视的问题。

一、这次 Linux 内核漏洞事件,到底意味着什么?

先把事情说清楚。

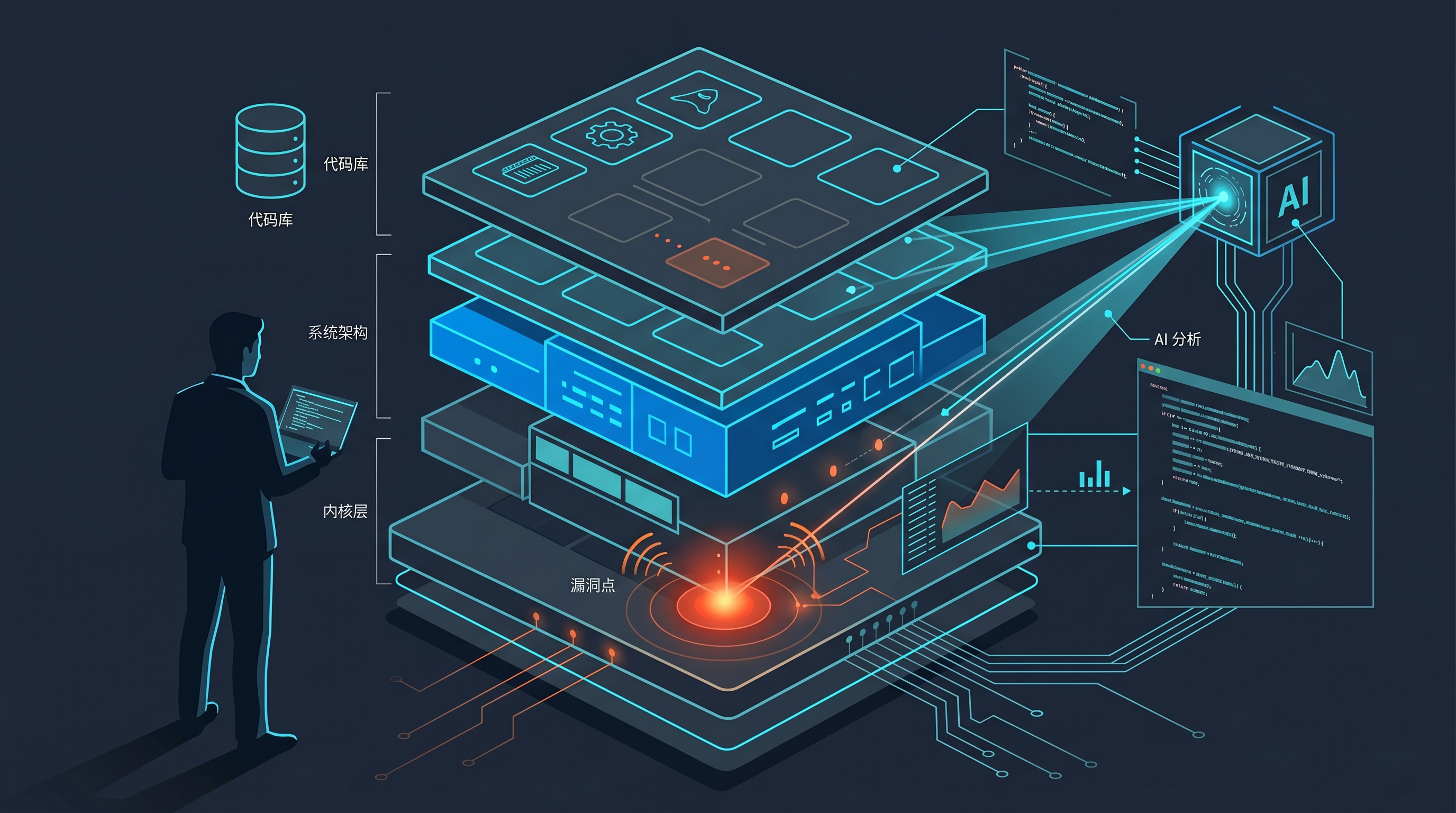

根据 InfoQ 的报道,这次被发现的问题位于 Linux 内核的 NFS 驱动中,是一个可远程利用的 heap buffer overflow,并且已经隐藏了 23 年。

光是这几个关键词放在一起,含义就已经很不一样了:

- Linux 内核:不是普通业务代码,而是基础设施级的软件系统

- 23 年:说明这不是一个刚引入的新问题,而是长期存在、长期未被发现的老问题

- 远程可利用:意味着它不是学术上的“理论漏洞”,而是具备现实攻击价值

也就是说,这不是“Claude Code 帮人改了一个 bug”,而是它参与发现了一个高价值、强现实性的安全问题。

这类事件之所以重要,不在于它能不能制造一波传播,而在于它第一次把 AI 编程工具带进了一个更严肃的语境:

真实世界的软件安全研究。

过去一年,大家已经见过太多 AI 编程工具的常规表演:

- 写一个页面

- 重构一个模块

- 修一些测试

- 解释报错

- 做一些脚本自动化

这些当然已经很强,也已经足够改变很多开发者的工作方式。

但它们本质上仍然属于“生产力增强”的范畴。

而这次不同。

漏洞发现这件事,要求的不是把一个明确需求翻译成代码,而是:

- 理解复杂系统的行为

- 在大量上下文中发现异常模式

- 沿着看似不明显的线索持续追查

- 最终定位到真正有风险的点

这已经更接近“研究”和“审计”的工作,而不是单纯“执行”。

所以这次事件最值得关注的地方,不是一个 headline,而是一个信号:

Claude Code 代表的 AI 工具,已经开始向更高价值的专家工作渗透。

二、为什么“找到漏洞”比“写出代码”更接近真正的专家工作?

很多人会低估这件事,因为在大众语境里,“写代码”看起来已经很难了。

但在真实的软件工程体系里,写代码和找漏洞,其实是两种完全不同的能力层级。

写代码,哪怕是复杂代码,很多时候仍然有比较明确的目标:

- 输入是什么

- 输出是什么

- 功能边界是什么

- 成功条件是什么

而漏洞研究不是这样。

它面对的往往是一个没有明确提示的问题空间。

研究者需要做的,不是“把某件事做出来”,而是去怀疑:

- 这里有没有隐藏的边界条件

- 某个看起来正常的流程会不会在特殊情况下失效

- 某种历史兼容逻辑会不会留下长期风险

- 一个局部没问题的实现,在系统级联动下会不会变成漏洞

这类工作更像什么?

更像侦探,而不是施工队。

你要先知道该怀疑什么,再知道该往哪儿挖,最后还要判断这个发现到底是真的危险,还是只是一个表面异常。

这也是为什么漏洞研究一直是门槛极高的工作。

真正稀缺的,不是“会不会写 exploit”,而是:

你有没有能力在庞杂系统里看到别人没看到的风险结构。

而 Claude Code 这次之所以令人警觉,正是因为它开始在这类任务里显示出价值。

这背后意味着两件事。

1. AI 已经不只是“生成器”了

很多人对 AI 工具的理解还停留在生成范式:

- 你给它 prompt

- 它给你结果

- 结果可能更快,也可能更完整

但安全研究不是生成任务。

它更像是探索任务。

Claude Code 这类工具真正强的地方,恰恰不是会吐出一段像样代码,而是它开始具备:

- 阅读大量代码的耐力

- 在上下文之间持续跳转的能力

- 对异常路径进行低成本试探的能力

- 对怀疑点快速形成假设并验证的能力

这让它天然适合那些“人类做起来很累、但又必须保持高度注意力”的工作。

2. AI 的价值,开始从“替你做”变成“替你发现”

“替你写”当然重要,但“替你发现”更危险,也更值钱。

因为一旦一个工具能够稳定地发现:

- 隐藏 bug

- 逻辑缺陷

- 安全风险

- 架构脆弱点

它的角色就会升级。

它不再只是一个效率工具,而开始变成一种认知放大器。

这类能力会直接影响软件研发、安全团队、审计流程,甚至责任划分方式。

这也是为什么这次事件的含金量,远高于“又一个 benchmark 刷新了”。

benchmark 提升的是认知预期。

而真实漏洞案例改变的是行业判断。

三、Claude Code 真正代表的,不是某个功能升级,而是能力边界外扩

如果把最近几天围绕 Claude Code 的新闻放在一起看,你会发现一个很有意思的对比。

一边,是大家在讨论它的 routines、desktop、parallel sessions,也就是工作流和产品层的升级。

另一边,是它开始被报道用于发现高价值的真实安全问题。

这两类消息表面看完全不同,但放在一起,其实指向同一件事:

Claude Code 正在从“一个更好用的 AI 编程工具”,升级成“一个能承接更完整专业任务的系统”。

这件事有三个层面的变化。

1. 任务复杂度在抬升

最早的时候,大家拿 AI 工具做的事情通常都很短平快:

- 写函数

- 改页面

- 补测试

而现在,重度用户越来越自然地把更大的任务交给它:

- 读整个仓库

- 设计改动方案

- 跨文件修改

- 跑命令与排障

- 审查逻辑缺陷

- 追踪安全风险

Claude Code 不只是“更会写”,而是越来越像一个可以独立推进复杂任务的执行体。

2. 任务价值在上移

写一个 demo 页很有用。

写一个自动化脚本也很有用。

但发现一个内核级别的远程可利用漏洞,属于完全不同的价值层。

它说明 AI 参与的任务,正在从“提升效率”转向“创造关键发现”。

而一旦工具开始参与这类高价值工作,它的产品逻辑也会被重新定义。

人们会问的,不再是:

- 它能不能写得更快?

- 它能不能少犯错?

而会变成:

- 它能不能在关键任务里被信任?

- 它能不能进入更高风险的工作场景?

- 它能不能经得起验证、审计和复现?

3. 用户身份也在变化

过去最能从 Claude Code 受益的人,也许是想加速日常开发的工程师。

未来最依赖它的人,可能会扩展成:

- 安全研究员

- 代码审计团队

- SRE / 基础设施团队

- 处理遗留系统的大型组织

- 需要高强度代码理解能力的咨询或服务团队

也就是说,它的市场不是变小了,而是在上移。

它开始从“人人都能用”的工具,逐步接近“专业团队必须认真评估”的系统。

四、安全研究,为什么会成为 AI 编程工具的下一块高地?

如果你顺着这个趋势继续往前看,会发现安全研究几乎是 AI 编程工具最自然的下一块战场。

原因很简单。

1. 安全研究本身就是“高密度阅读 + 假设验证”工作

这正是 AI 擅长补位的地方。

一个资深安全研究员,很多时间并不在“炫技”,而是在做非常消耗精力的工作:

- 读代码

- 猜边界

- 查调用链

- 做试验

- 排除伪线索

- 反复确认怀疑点

这类任务的特点是:

- 信息量极大

- 上下文切换频繁

- 人脑容易疲劳

- 很多努力最终没有结果

AI 在这里的优势,不一定是“比人更聪明”,而是它不会因为重复阅读和长时间试探而迅速疲劳。

它可以把人类研究员最耗耐心的部分,大幅前移或并行化。

2. 安全问题的商业价值很高

不是所有 AI 能力都容易变现。

会写一段页面代码,当然有价值,但很容易卷到价格战。

而能帮助团队:

- 提前发现漏洞

- 缩短审计时间

- 降低安全事故概率

- 改善高风险系统的可验证性

这种能力的商业价值高得多。

因为它直接关联的是损失、责任和合规。

换句话说,安全不是“加分项”,而是能决定企业愿不愿意买单的硬需求。

3. 安全场景会倒逼 AI 产品变得更可靠

如果 AI 只是拿来写营销文案,它偶尔翻车,问题不大。

但如果 AI 开始参与安全研究,那行业对它的要求就会陡然提高:

- 发现必须可复现

- 推理链必须可追溯

- 结论必须可验证

- 错误必须能被快速识别

这会逼着 AI 编程工具往一个更成熟的方向走:

不是只追求“看起来聪明”,而是追求“在关键任务里可被信任”。

而一旦产品朝这个方向演化,它反过来也会提升在企业市场中的位置。

所以从长期看,安全研究并不是 Claude Code 的“副线能力”,很可能会变成它真正拉开差距的一块高地。

五、真正的问题不是“AI 会不会替代安全研究员”,而是人机分工会怎么重写

每次这类新闻一出来,都会有人立刻问:

那安全研究员是不是要被替代了?

这个问题问得太快了。

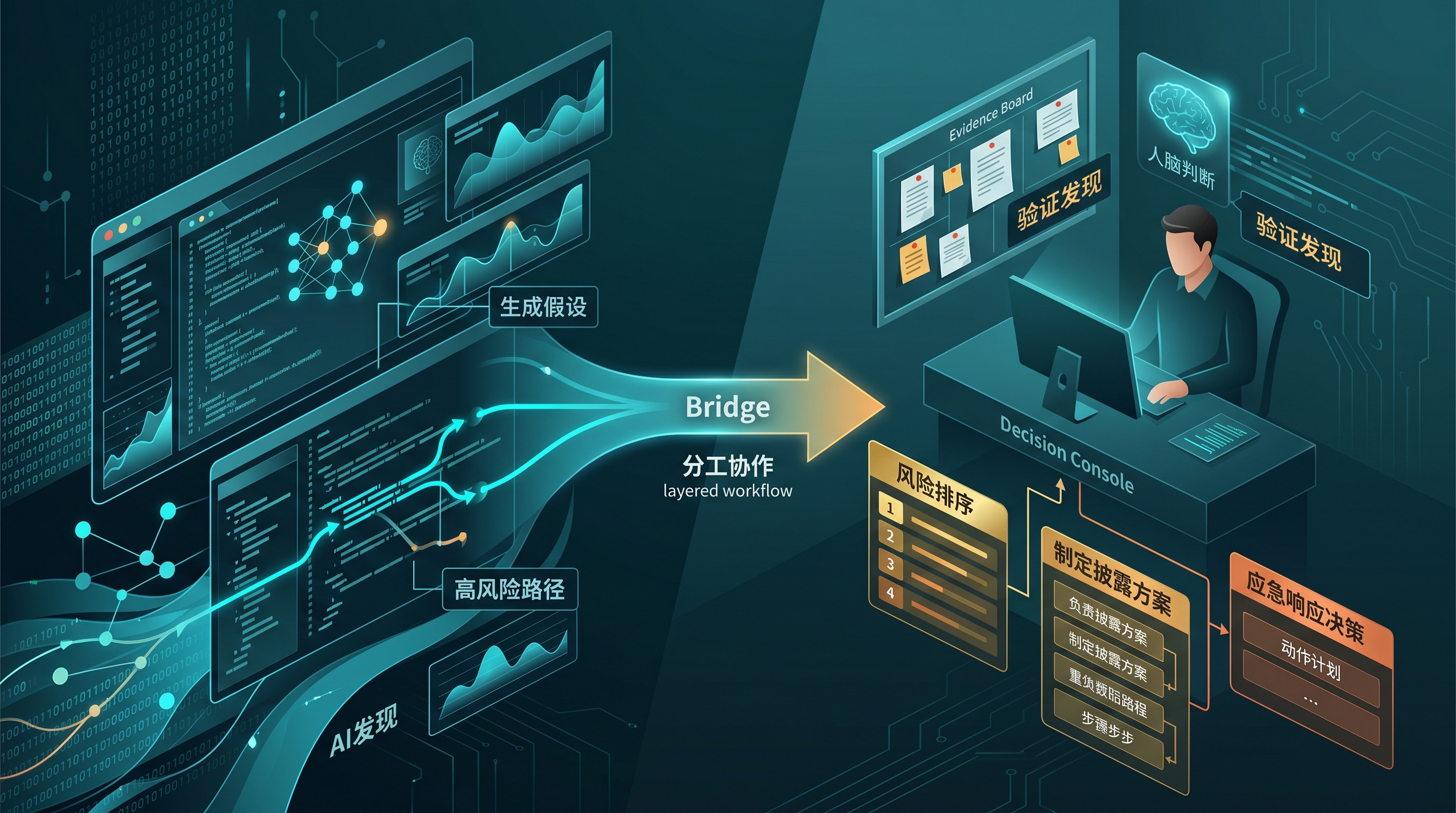

至少在可见阶段,真正发生的不是“替代”,而是分工重写。

原因很简单。

Claude Code 可以帮助发现问题,但“发现”不等于“完成”。

在高价值安全工作里,后面仍然有很多环节离不开人:

- 判断一个问题是否真的具备攻击价值

- 设计复现方式与验证路径

- 理解风险的真实影响范围

- 判断披露边界与修复优先级

- 处理伦理、责任和对外沟通

这些部分需要的不只是代码理解,还需要经验、判断、协作与责任承担。

所以更准确的说法不是:

“AI 开始取代安全研究员。”

而是:

AI 正在把安全研究员从大量低产出的探索劳动里解放出来,让人类把更多精力放到判断、验证和决策上。

未来高水平研究员的差异,未必只体现在“会不会手工挖漏洞”,而会越来越体现在:

- 会不会设计更好的 AI 协作流程

- 会不会给 AI 提供更高质量的调查路径

- 会不会快速识别 AI 的假阳性和盲区

- 会不会把 AI 的发现变成真正有价值的安全结论

换句话说,下一代安全研究员的竞争力,可能不是“拒绝 AI”,而是“谁更会把 AI 变成自己的外脑”。

六、对普通开发者来说,这件事真正值得学什么?

你也许会说:

我又不是内核研究员,这类新闻跟我有什么关系?

关系其实很大。

因为它提醒了普通开发者三件事。

1. 不要再把 AI 只当“生成器”

如果你现在用 Claude Code 还只停留在:

- 写函数

- 改报错

- 补文档

那你其实还没有用到它最有潜力的那一面。

更值得尝试的是让它参与:

- 风险排查

- 架构理解

- 边界条件检查

- 历史代码审视

- 可疑逻辑路径分析

也就是从“帮我做”升级成“帮我找”。

2. 高价值提问,会变得比高质量编码更重要

当 AI 已经越来越会写,人的优势会逐渐转向:

- 你能不能定义正确的问题

- 你能不能判断哪里最值得查

- 你能不能把一个模糊风险缩小成明确调查路径

这其实是在把工程能力往“问题定义能力”上推。

谁更会找问题,谁就更能放大 AI 的价值。

3. 未来最值钱的,不只是写得快,而是看得深

AI 可以让“写得快”越来越普及。

但“看得深”不会那么容易被平均化。

对开发者来说,未来越来越重要的能力可能是:

- 理解复杂系统

- 判断长期风险

- 发现隐藏脆弱点

- 在结果之外看到结构问题

而 Claude Code 这类工具,正在把这类能力的门槛往下拉。

它不会立刻把所有人都变成安全专家,但它确实会让更多工程师第一次有机会进入更深层的问题空间。

这本身就是很大的变化。

结尾

很多人还在讨论 Claude Code 会不会取代 IDE,会不会压缩初级工程师价值,会不会让 AI 编程工具进入新一轮内卷。

这些问题都重要。

但从今天这条新闻往前看,真正更大的变化可能是:

AI 编程工具正在开始触碰过去只有高阶专业人士才能稳定进入的工作区域。

从写代码,到审代码; 从补功能,到找风险; 从完成任务,到发现问题。

这是能力边界的外扩,也是职业边界的重写。

Claude Code 找出 Linux 内核 23 年漏洞,重要的不是它又赢了一次 headline。

而是它让越来越多人第一次认真意识到:

AI 编程工具的终点,可能从来都不只是“帮你写代码”。

它更可能成为一种新的技术工作入口—— 一个既参与构建,也参与审查,既提高效率,也放大判断的新系统。

而真正的分水岭,不在于你今天有没有试过 Claude Code。

而在于你有没有意识到:

未来最强的工程师,也许不是最会单独写代码的人, 而是最会与这种系统一起发现问题、推进问题、解决问题的人。